Neu entdeckte Schwachstellen, die weit verbreitete Geräte von Lantronix und Silex betreffen, führen zu Möglichkeiten für Störungen, Lateral Movement, Datenmanipulation und mehr.

Untersuchungen zeigen, dass in einer Post-Mythos-Welt die Identifizierung von Risiken in Betriebsumgebungen weiterhin Einblicke erfordert, wie sich Geräte im Kontext verhalten, kommunizieren und ausfallen.

Forescout Technologies Inc.hat neue Forschungsergebnisse zu Serial-to-IP-Convertern veröffentlicht – Hardware, die als Brücke zwischen älteren seriellen Geräten und modernen IP-Netzwerken dient. Diese Konverter sind in Sektoren kritischer Infrastrukturen wie Versorgungsunternehmen, Fertigung und Gesundheitswesen weit verbreitet und waren bereits Ziel früherer Cyberangriffe im Energiesektor. Angesichts der jüngsten Ankündigung von Claude Mythos und der Forescout-Untersuchungen ist es wichtig anzumerken, dass Fortschritte in der KI die Geschwindigkeit und das Ausmaß der Entdeckung von Schwachstellen dramatisch steigern werden. Die Forschungsergebnisse zeigen jedoch, wie wichtig tiefgehende menschliche Expertise bei der Aufdeckung komplexer, kontextspezifischer Sicherheitslücken in realen operativen Systemen ist.

BRIDGE:BREAK offenbart Schwachstellen

Die Studie mit dem Namen BRIDGE:BREAK dokumentiert 22 neu entdeckte Schwachstellen, die Produkte von zwei weit verbreiteten Anbietern betreffen: Lantronix und Silex. Der Bericht zeigt, wie diese Schwachstellen ausgenutzt werden könnten, um den Betrieb zu stören, Lateral Movement zu ermöglichen oder Daten zu manipulieren, die zwischen operativen Systemen und den Netzwerken, die diese überwachen und verwalten, ausgetauscht werden.

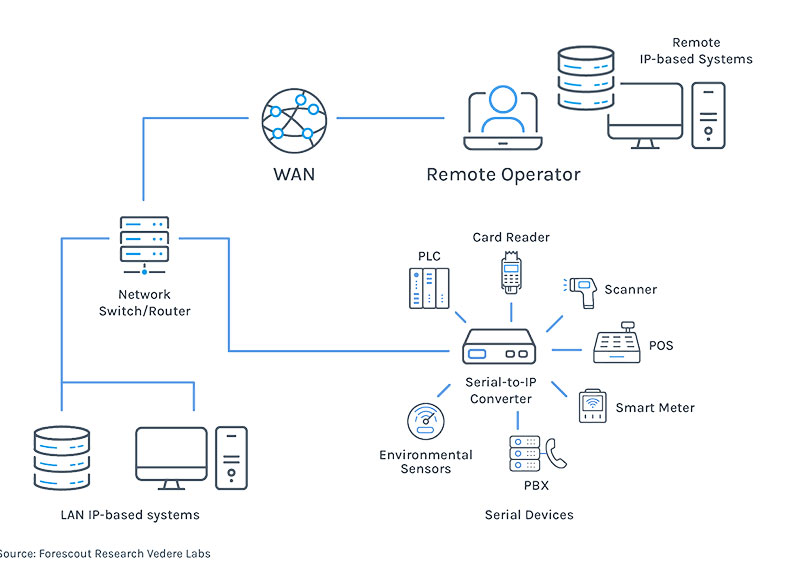

Serial-to-IP-Converter (auch als serielle Geräteserver oder Serial-to-Ethernet-Adapter bekannt) werden in den Bereichen Fertigung, Einzelhandel, Gesundheitswesen, Versorgung, Telekommunikation und anderen Branchen eingesetzt, um ältere serielle Geräte an IP-Netzwerke anzuschließen, ohne die zugrunde liegenden Systeme zu ersetzen. Sie sind in Umgebungen verbreitet, die von Umspannwerken und Wasseraufbereitungsanlagen bis hin zu Fabriken und Krankenhäusern reichen, in denen Verfügbarkeit und Datenintegrität sich direkt auf Sicherheit, Kontinuität und Dienstbereitstellung auswirken.

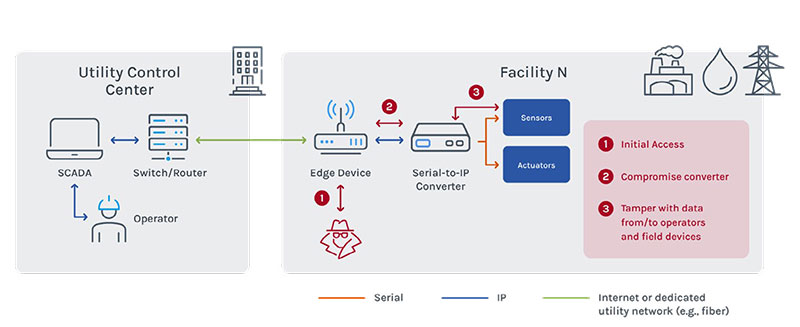

Eine vereinfachte Darstellung von Seriell-zu-IP-Konvertern. Während die Abbildung nur einen Konverter auf der Seite der Umspannstation zeigt – wobei die SCADA-Leitstelle über TCP/IP arbeitet –, werden in manchen Umgebungen auch Seriell-zu-IP-Konverter in der Leitstelle eingesetzt, um IP-Daten für ältere Anwendungen wieder in serielle Daten umzuwandeln

„Serial-to-IP-Converter befinden sich direkt an der Schnittstelle zwischen Bedienern und physischen Prozessen, werden jedoch von herkömmlichen Sicherheitsüberwachungen oft nicht erfasst “, sagte Daniel dos Santos, VP of Research bei Forescout. „„KI wird zweifellos die Entdeckung von Schwachstellen in zahlreichen Technologien beschleunigen, aber Schwachstellen sind nicht alles. Die Identifizierung der folgenschwersten Risiken, insbesondere in Betriebsumgebungen, erfordert nach wie vor Einblicke darin, wie sich Geräte im Kontext verhalten, kommunizieren und ausfallen. Wenn Verteidigern die vollständige Sichtbarkeit der Assets und ein klarer Blick auf die Ost-West-Kommunikationsmuster fehlen, erhalten Angreifer Gelegenheiten, den Betrieb zu stören, sich über Netzwerke hinweg zu bewegen (Pivot) oder Daten auf eine Weise zu manipulieren, die das Vertrauen untergräbt. Unsere BRIDGE:BREAK-Studie unterstreicht, warum diese Brückengeräte die gleiche Sicherheitsprüfung verdienen wie andere kritische Infrastruktursysteme.“

Wichtigste Ergebnisse der BRIDGE:BREAK-Studie:

- BRIDGE:BREAK dokumentiert 22 neu entdeckte Schwachstellen, die Serial-to-IP-Converter von Lantronix und Silex betreffen.

- Die Ausnutzung dieser Schwachstellen könnte Remote Code Execution (RCE), Geräteübernahmen durch Authentifizierungsschwächen, Firmware-Manipulation, Denial-of-Service und die Offenlegung sensibler Informationen ermöglichen.

- Forescout Research – Vedere Labs hat Zehntausende Serial-to-IP-Converter namhafter Anbieter identifiziert, die offen aus dem Internet erreichbar waren. Auch wenn die Erreichbarkeit über das Internet oft unbeabsichtigt ist und nicht zwangsläufig auf eine Anfälligkeit für die neu offengelegten Schwachstellen hindeutet, kann sie die Reichweite von Angreifern erhöhen und die Zielerfassung vereinfachen.

- Forscher stellten außerdem fest, dass öffentlich zugängliche Dokumentation und Open-Source-Intelligence Anbieter- und Modellreferenzen, architektonische Details und sogar Fotos aus realen Umgebungen enthüllen können – Informationen, die Bedrohungsakteuren helfen können, Ziele zu identifizieren und zu priorisieren.

- In der analysierten Firmware mehrerer Anbieter beobachteten die Forscher veraltete Komponenten, „N-Day“-Schwachstellen und inkonsistente Praktiken zur Härtung von Binärdateien – Muster, die die Ausnutzbarkeit erhöhen können.

Zu den häufigen Folgen der Ausnutzung der dokumentierten Schwachstellen gehören:

- Betriebsausfall (Denial of Service). Störung der seriellen Kommunikation mit Feldgeräten (Field Assets) und angeschlossenen Systemen, Unterbrechung des Betriebs und Verzögerung der Wiederherstellung.

- Lateral Movement. Nutzung von Serial-to-IP-Converter als Ausgangspunkte (Pivot Points), um sich netzwerkintern (Ost-West) auszubreiten und andere kritische Systeme zu erreichen.

- Manipulation von Sensoren und Daten. Veränderung von Daten, die zwischen der seriellen Schnittstelle und den IP-Netzwerken übertragen werden, einschließlich der Manipulation von Sensorwerten (wie Temperatur, Druck, Durchfluss oder Vitaldaten von Patienten) oder der Modifizierung von Befehlen in die entgegengesetzte Richtung, um das Verhalten von Aktoren zu beeinflussen.

In Labordemonstrationen zeigten Forscher von Vedere Labs, wie veränderte serielle Daten irreführende Werte auf der Überwachungsebene erzeugen können.

Hier wird die oben skizzierte vereinfachte Architektur weiter ausgeführt. Sie abstrahiert sektorspezifische Details, um das Szenario auf die Bereiche Energie, Wasser und Fertigung übertragbar zu machen, und veranschaulicht einen typischen Angriffsablauf

Serial-to-IP-Converter sind besonders in der Versorgung, Fertigung, im Einzelhandel und im Gesundheitswesen verbreitet, wo die Lebenszyklen älterer Geräte lang sind und die Modernisierung oft durch die Integration älterer Systeme in neue Architekturen erfolgt.

Zu den empfohlenen Abhilfemaßnahmen gehören:

- Patchen Sie neu offengelegte Schwachstellen so schnell wie möglich mithilfe der von den Anbietern bereitgestellten Updates.

- Ersetzen Sie Standardanmeldeinformationen und erzwingen Sie eine starke Authentifizierung.

- Stellen Sie sicher, dass Konverter nicht aus dem Internet erreichbar sind, und wenden Sie strenge Zugriffskontrollen auf Verwaltungsschnittstellen an, damit nur autorisierte Systeme diese erreichen können.

- Segmentieren Sie Netzwerke, um zu verhindern, dass Bedrohungsakteure Konverter direkt erreichen oder diese nutzen, um sich im Netzwerk auszubreiten und andere kritische Assets zu kompromittieren.

- Überwachen Sie die Ost-West-Kommunikation auf Anomalien, die auf Ausnutzungsversuche hinweisen könnten.

(Fotos: Forescout)